26 Aug 2019

🔧 💻

26 Aug 2019

🔧 💻

Ja leck mich am A…Arm! Was für ein Wochenende!

Das Schlimmste was einem Datenmenschen passieren kann,

ist Datenverlust.

Siehe November-2018

Und das Schlimmste hoch zwei was passieren kann ist,

wenn sich das wiederholt.

» Ganzen Beitrag lesen

24 Aug 2019

🔧

24 Aug 2019

🔧

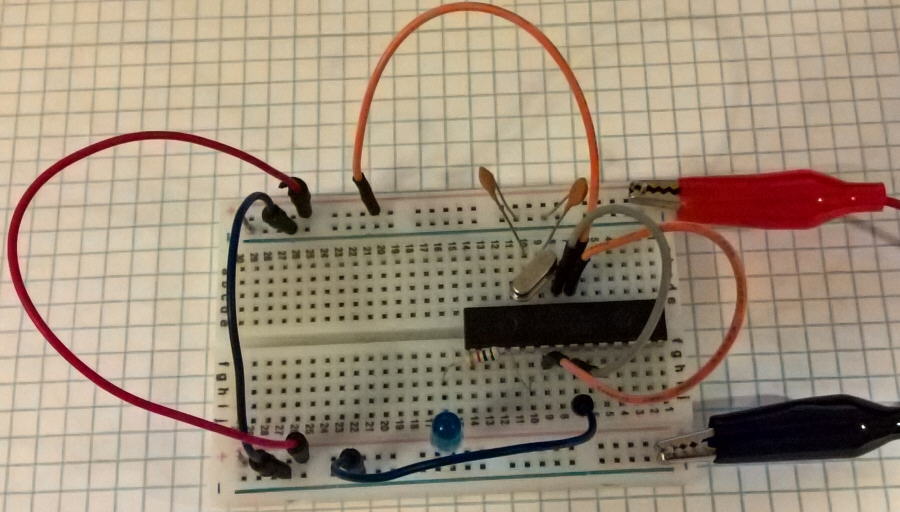

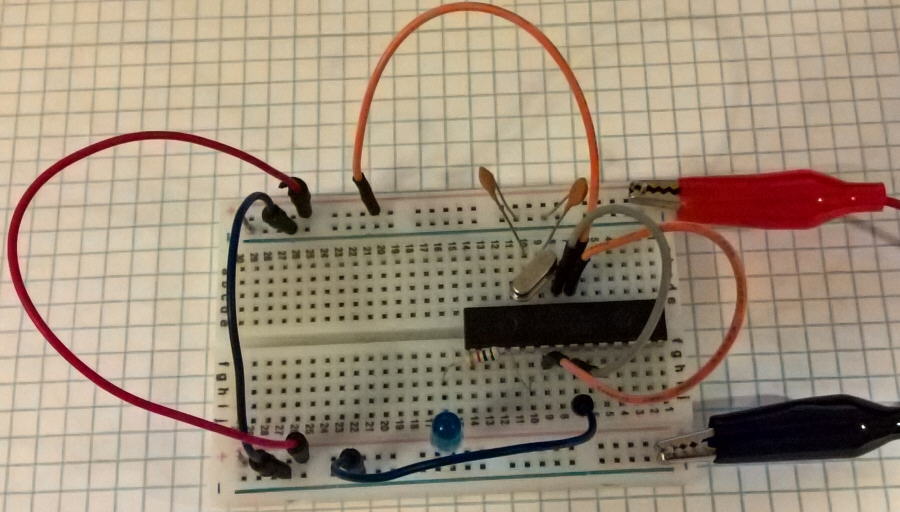

Die Chips des ATtiny85/45/25

sind bei uns inzwischen gut bekannt und werden als Arduino Alternative (genau

genommen ATmega328 Alternative) gehandelt.

Mit insgesamt 8 PINs bleiben uns allerdings nur 3 digitale und 2 analoge

Ausgänge für Anwendungen übrig.

Doch es gibt da noch den mittleren Bruder in Form des

ATtiny84/44/24

zwischen der ATtiny und ATmega Serie.

» Ganzen Beitrag lesen

18 Aug 2019

🔧

18 Aug 2019

🔧

Wenn mich etwas nervt, dann sind das Fehlschläge obwohl ich es

genau so mache wie in einem Tutorial im Netz oder auf Youtube.

Ein Beispiel, über das ich schon öfters gestolpert bin

(weil ich den richtigen Weg immer wieder vergesse), ist das Setup

eines ATmega328p direkt auf einem

Breadboard

mit seinem 8MHz internen Quarz.

Folgt man den Anweisungen auf arduino.cc

bekommt man bzw. bekomme ich die Meldung:

Yikes! Invalid device signature.

» Ganzen Beitrag lesen

16 Aug 2019

🔧 💾

16 Aug 2019

🔧 💾

Seit etwa 8 Jahren steckt ein sogenanntes Smartphone

mit Microsoft Logo in meiner

Hosentasche.

Anfangs fühlte ich mich noch als “Geek” damit …

heute wird man damit eher verlegen angelächelt, als hätte man eine

schwere geistige oder körperliche Behinderung.

Wie kam es nur so weit?

» Ganzen Beitrag lesen

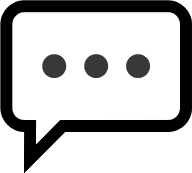

15 Aug 2019

💬

15 Aug 2019

💬

Vor 15 Jahren hatte ich (mea culpa) eine liebe ältere Kollegin auf den Arm

genommen (nicht physisch!), die sich immer vor “Strahlen” gefürchtet hatte,

in dem ich ihr eine Schilderung aus meinem Physikunterricht der Unterstufe etwas

dramatisch nacherzählte:

Früher konnte man Glühbirnen oder Leuchtstoffröhren ohne Strom

zum Leuchten bringen, wenn man sie (auf korrekte Längen und

Drahtdicken gestutzt) vor Radiosenderanlagen in die Luft hielt.

Wow! Hätte man das Claus Turtur

erzählt, wäre wohl eine ganze Horde seiner Anhänger samt Aluhüten dort

hingepilgert um dort die unendliche Energie des Universums anzuzapfen.

» Ganzen Beitrag lesen

11 Aug 2019

🔧 💾

11 Aug 2019

🔧 💾

OpenSource gegen großer Screen…

Wer gewinnt?

Natürlich OpenSource! … daher kurz und bündig:

Der PocketGo (also die Neufassung des BittBoy) ist

die bessere Retro-Handheld-Konsole im Vergleich zur größeren “X9”.

» Ganzen Beitrag lesen

04 Aug 2019

🔧

04 Aug 2019

🔧

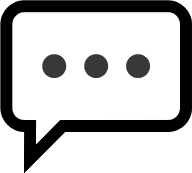

Unlängst plagte mich ein seltsames Rascheln im Ohr, immer wenn ich daran

kratzte. Vermutlich war es ein längeres Haar, dass irgendwie dort

hineinkam und das Trommelfell berührte.

Es tat nicht weh, war aber dennoch seltsam und gelegentlich unangenehm.

Was geht das drinnen ab?

fragte ich mich … und suchte sogleich nach einem Hilfsmittel um

es herauszufinden.

» Ganzen Beitrag lesen

02 Aug 2019

💻

02 Aug 2019

💻

Auf mehreren Laptops konnte ich folgendes Verhalten feststellen:

Der SysTray Icon Space spielt verrückt.

Es gibt seltsame leere Plätze zwischen z.B. One-Drive Icon und Sound

Lautstärke, und wenn man mit der Maus darüber fährt verschwinden sie, oder

manchmal werden sie auch noch leer.

Oft fehlt auch das Netzwerk/WLAN Symbol.

Doch … Internetsuche sei Dank … es gibt eine Lösung.

» Ganzen Beitrag lesen

28 Jul 2019

💻

28 Jul 2019

💻

Es ist mal wieder so weit:

Neue Festplatte -> Neues Betriebssystem

Dank One-Drive,

Arbeitsordner

und Dateiserver sind wichtige

Dokumente, Fotos und Quellcodes schon “automatisch” gesichert und gleich

wieder verfügbar.

Doch was ist mit anderen Einstellungen wie Browser

Favoriten und Mail-Archiven?

» Ganzen Beitrag lesen

20 Jul 2019

🔧

20 Jul 2019

🔧

Es gibt so ein paar Dinge, da könnte ich mich doch in den A____ beißen, wenn

ich so verdammt unaufmerksam bin.

Da bestelle ich mir den neuen Raspberry PI

4 (RPI4 abgekürzt) und klicke dann blind auf die Empfehlung

“Andere Kunden haben auch das gekauft:”, nämlich ein Netzteil.

Und was habe ich geliefert bekommen?

Genau das, was ich bestellt habe, nämlich das falsche Netzteil.

» Ganzen Beitrag lesen

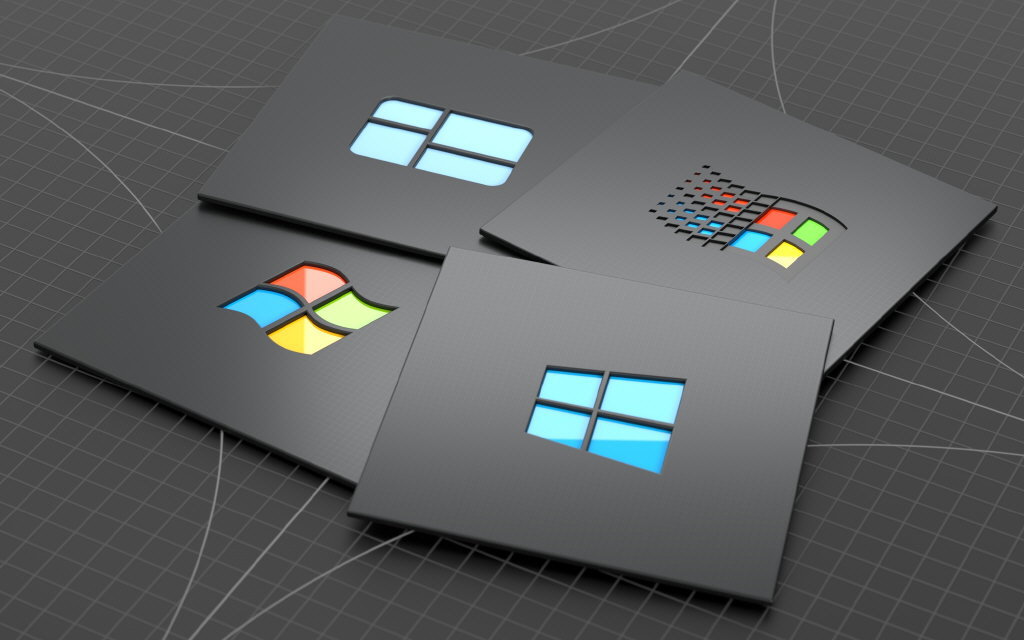

14 Jul 2019

🔧 💾

14 Jul 2019

🔧 💾

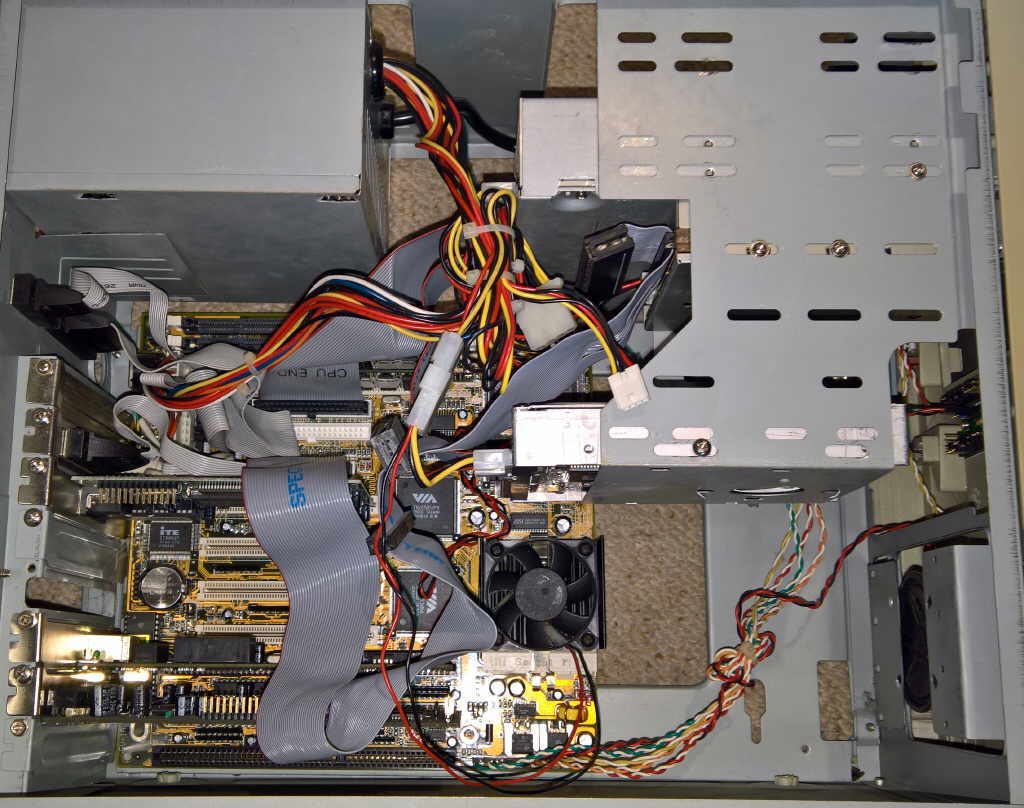

Wir befinden uns etwas vor dem Jahr 2000.

Wer kann sich noch daran erinnern, was Pentium-Rating,

kurz PR war?

Und bevor auch ich es vergesse, schreib’ ich es mal auf …

» Ganzen Beitrag lesen

13 Jul 2019

🎥

13 Jul 2019

🎥

Obwohl ich sie gerne auch mal kritisiere, so passiert es immer wieder,

dass mich unsere “YouTuber”

am Abend unterhalten. Nachdem ich kein klassisches Fernsehempfangsgerät mehr

besitze und auch kein typisches Streaming-Abo nutze, heißt es also:

Browser öffnen, etwas auswählen und Play klicken.

Und irgendwie kam ich in den letzten Wochen of diverse

Minecraft Streamer,

die sich entweder durch das Internet “battlen” oder selbst Server betreiben

und den Schabernak, den sie dabei erzeugen, als Video hochladen.

Die munteren Videos motivierten mich also, auch mal so einen Minecraft Server

zu besuchen.

» Ganzen Beitrag lesen

07 Jul 2019

🎥

07 Jul 2019

🎥

Tom Holland hat

es mir wieder einmal bewiesen:

Er ist einfach ein cooler Typ und die mit Abstand beste Besetzung als

Spider-Man Darsteller,

meiner Meinung nach.

Es ist generell ein großes Problem, wenn 25 jährige Schauspieler sich

lässig eine Schirmkappe aufsetzen und dann Szenen drehen in denen sie

behaupten, sie wären erst 15 Jahre alt.

Doch dem aktuellen Marvel

Jungspund ist dieser Drahtseilakt recht gut gelungen.

Und mit dem Begriff “Peter-Regung” (Im Original “Peter Tingle”) wird man

sich vermutlich noch viele Jahre an den Jungen erinnern.

» Ganzen Beitrag lesen

06 Jul 2019

⌨ 👷

06 Jul 2019

⌨ 👷

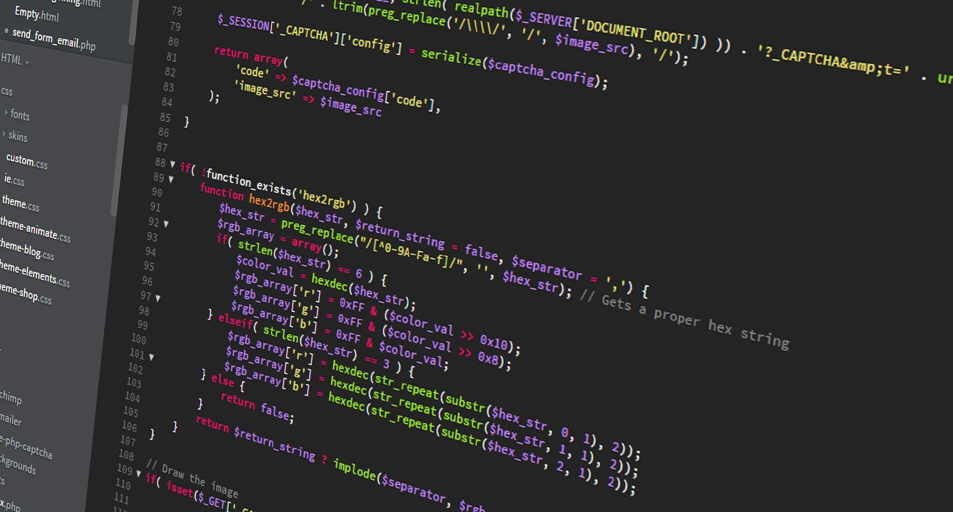

Ich hatte ja schon mal über Delegetes geschrieben

und meine Lösung angegeben, die ich schon seit über 10 Jahren einsetze.

Doch jetzt kommt alles anders:

Reiner C Code soll Delegate

tauglich werden!

» Ganzen Beitrag lesen

30 Jun 2019

💬

30 Jun 2019

💬

So wie wir im Lateinunterricht

lernten, dass alle römischen Briefe mit dem Intro

Si tu vales, bene est, ego valeo.

(Wenn du gesund bist, ist es gut, mir geht’s [auch] gut.)

versehen sind, so werden künftige Generationen von “meiner” Zeit glauben,

dass:

Hey Leute, was geht ab?

Herzlich willkommen zu meinem neuen Video!

die übliche Grußformel am Anfang des 21. Jahrhunderts war.

» Ganzen Beitrag lesen